Portada »

Descomprimiendo la amenaza: Cómo vulnerar el malware protegido con contraseña

🕒 Lectura estimada: 4 min

Cómo bloquear el malware oculto en archivos ZIP protegidos con contraseña

Portada »

🕒 Lectura estimada: 4 min

Cómo bloquear el malware oculto en archivos ZIP protegidos con contraseña

Ransomware Anubis detectado en el entorno del cliente a través de Harmony Endpoint. Dado que el malware evade la detección ocultándose en archivos ZIP protegidos con contraseña, las nuevas capacidades de Emulación de Amenazas permiten inspeccionar y bloquear archivos ZIP maliciosos sin necesidad de la contraseña. A medida que evolucionan las ciberdefensas, también lo hacen las tácticas de los atacantes. Una de las técnicas de evasión más persistentes consiste en incrustar malware en archivos ZIP protegidos con contraseña, lo que dificulta que las herramientas de seguridad tradicionales inspeccionen su contenido.

Romper la cadena de entrega de contraseñas

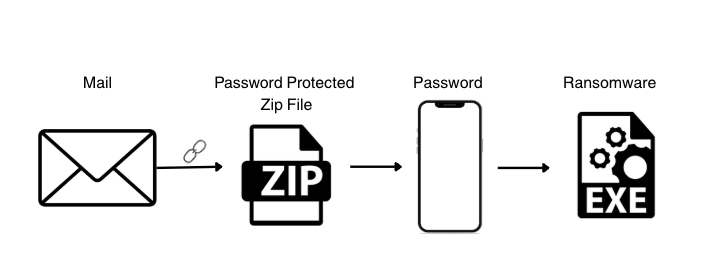

Los atacantes se han adaptado. ¿Su nueva estrategia? Dividir la ruta de entrega: El archivo ZIP malicioso se envía por correo electrónico. La contraseña llega a través de un canal externo, generalmente SMS o aplicaciones de mensajería. Este enfoque multicanal está diseñado para eludir los controles de seguridad convencionales, lo que dificulta que los sistemas correlacionen el archivo con su contraseña y, por lo tanto, la detección de la amenaza.

Prevención sin contraseña

Para bloquear archivos maliciosos protegidos con contraseña sin requerirla, las organizaciones ahora están protegidas con el nuevo Motor de Archivos Cifrados. Esta innovación aprovecha las extensas bases de datos de inteligencia de malware de ThreatCloud AI, analizando patrones y características históricas para detectar nuevas amenazas emergentes en el momento de su implementación, independientemente de la complejidad de la contraseña.

Cómo funciona

Nuestro enfoque examina:

• Patrones estructurales dentro de los archivos cifrados

• Características de los metadatos que se correlacionan con intenciones maliciosas

• Contexto de entrega e indicadores de comportamiento asociados

• Firmas históricas de malware adaptadas para el análisis de contenido cifrado

Este método ya ha demostrado su eficacia, impidiendo la entrega y descarga de miles de archivos maliciosos y protegiendo a las empresas de amenazas previamente indetectables. La campaña de ransomware comienza con un correo electrónico de phishing dirigido que contiene una carpeta ZIP protegida con contraseña. La contraseña se proporciona a través de un canal fuera de banda. Posteriormente, mediante ingeniería social, los atacantes intentan convencer a la víctima para que extraiga y ejecute la carga maliciosa.

El ejecutable malicioso, de la familia de ransomware Anubis, está protegido mediante potentes algoritmos criptográficos y suele atacar sistemas de copia de seguridad (p. ej., VEEAM, Acronis), servidores de bases de datos (p. ej., SQL) y carpetas de sincronización de almacenamiento en la nube.

El nuevo motor bloquea con éxito el archivo ZIP malicioso durante la fase inicial de descarga, antes de que la víctima pueda abrir la clave.

Factores Clave de Éxito:

1. Análisis Independiente de Contraseñas: La detección se realiza sin necesidad de descifrar el archivo ZIP.

2. Prevención Proactiva: La amenaza se neutraliza en el perímetro antes de llegar al endpoint.

3. Cero Pérdida de Datos: No se produce cifrado de archivos ni exfiltración de datos.

El caso del ransomware Anubis demuestra la importancia crucial de la detección independiente de contraseñas en la prevención de amenazas modernas. El Motor de Archivo Cifrado aprovecha la IA de ThreatCloud para reconocer patrones maliciosos y puede prevenir la distribución y descarga de nuevas variantes de malware basándose en análisis de comportamiento y estructural.´“Mientras los adversarios continúan innovando en sus técnicas de evasión, Check Point mantiene su compromiso de detectar amenazas de día cero nunca antes vistas para proteger a sus clientes. Este nuevo motor representa un cambio de paradigma en la protección contra mecanismos de entrega avanzados y es solo un ejemplo de cómo nos mantenemos a la vanguardia para brindar la seguridad más eficaz en la red de malla híbrida en nubes, redes y entornos perimetrales”, concluye Ángel Salazar, Gerente de Canales en América Latina de Check Point.

margaret ojalvo

Recibe noticias, análisis y contenido geek directo en tu bandeja.

Deja tu comentario