Portada »

Aumentan un 54% los nuevos dominios relacionados con San Valentín: una de cada diez webs es potencialmente peligrosa

🕒 Lectura estimada: 6 min

Portada »

🕒 Lectura estimada: 6 min

Atención: como señala Check Point, esta fecha se convierte en una oportunidad especial para los ciberdelincuentes, que insisten en arruinar esta atmósfera amorosa.

En enero, se registraron un total de 12.441 nuevos dominios que contienen los términos «Amor» o «San Valentín» en su nombre. Un aumento del 54% respecto a la media de los últimos meses, significativamente superior al incremento global de nuevos dominios en este periodo. Según los datos del recién publicado Cyber Security Report 2023, la proporción de amenazas enviadas por correo electrónico durante 2022 ha crecido notablemente, alcanzando un asombroso récord del 86% de todos los ataques in-the-wild basados en archivos.

De hecho, desde principios de este mes de febrero, los investigadores señalan que aproximadamente 1 de cada 1.000 correos electrónicos relacionados con temáticas de San Valentín ha resultado ser malicioso o sospechoso.

No todas las webs del Día de San Valentín están llenas de amor

Esta tendencia ha continuado en febrero, donde se han registrado más de 2.900 nuevos dominios en la primera semana, de los cuales. uno de cada 10 era potencialmente peligroso, incluyendo contenidos o URL sospechosas.

En el último mes, las páginas web creadas que contienen palabras como “love” o “valentine”, así como sus equivalentes en español y otros idiomas, tenían el doble de probabilidades de ser consideradas maliciosas que el promedio general durante el resto del año.

Lo “gratis” a menudo sale caro

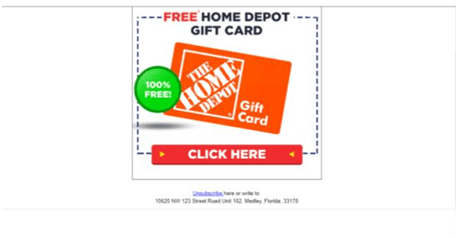

A principios de febrero se detectó una campaña maliciosa que enviaba correos electrónicos titulados “¡Tu recompensa de San Valentín ha llegado!”, enviados desde varios remitentes con direcciones como

“info-tuB@untdstatdropromuniflamtionDZprQdIWz.com” que, sin embargo, mostraban un nombre de remitente de compañías como Ace Hardware o Home Depot.

El contenido del correo electrónico mostraba una imagen de una tarjeta de regalo con un enlace a un sitio web (wwwcjoint.com) registrado en diciembre de 2022. Actualmente el dominio está estacionado (no contiene ningún contenido real), pero es posible que ya se haya utilizado el día en que se enviaron, probablemente para la recopilación de información de los usuarios o sus métodos de pago.

Cómo protegerse contra los correos electrónicos de phishing

Los correos electrónicos de phishing son uno de los tipos más comunes de ciberataques porque son efectivos y fáciles de realizar. No obstante, esto no implica que sean imposibles de evitar:

1. No responder, ni hacer clic en enlaces, ni abrir archivos adjuntos: nunca hay que hacer lo que quiere un ciberdelincuente. Si hay un enlace, archivo adjunto o solicitud de respuesta sospechosos, lo mejor es ignorarlos y evitar cualquier interacción con ellos.

2. Eliminar cualquier correo electrónico sospechoso: después de denunciarlo, la mejor práctica es eliminar cualquier elemento sospechoso de la bandeja de entrada. Esto disminuye la posibilidad de que accidentalmente se haga clic en él más tarde.

Si bien el conocimiento de las tácticas comunes de phishing y el conocimiento de estas prácticas antiphishing son importantes, las soluciones profesionales ofrecen una importante ayuda para detectar y bloquear los intentos de campañas de phishing.

Cómo reconocer los intentos de phishing

Los ciberdelincuentes utilizan una amplia gama de técnicas para hacer que sus campañas de phishing parezcan legítimas. Estas son algunas de las más utilizadas, que se pueden utilizar para identificar estos correos maliciosos, algunos de los cuales se utilizan comúnmente en tales estafas festivas, incluido el Día de San Valentín.

Con el surgimiento de nuevas herramientas de IA como ChatGPT, la IA está emergiendo como una herramienta útil y generalizada para engañar a las personas para que revelen información confidencial o visiten sitios web maliciosos. Una de estas formas incluye fraudes, en donde los chatbots se programan para enviar mensajes que parece que vienen de una fuente fiable, como un comercio online que ofrece ofertas especiales. Estos mensajes suelen contener un enlace que conduce a una página web de un dominio falso diseñado para robar información personal, credenciales de inicio de sesión o números de tarjetas de crédito.

Básicamente, los dominios “lookalike” están diseñados para parecer un dominio legítimo a simple vista. Por ejemplo, en lugar de la dirección de correo electrónico boss@company.com, un email de phishing puede usar “boss@cornpany.com” o “boss@compɑny.com”. El primer ejemplo sustituye los caracteres “r y n” por la “m”, mientras que el segundo usa el abecedario cirílico en lugar del latín. Si bien estos correos electrónicos pueden parecer reales, pertenecen a un dominio completamente diferente bajo el control del atacante.

Por otra parte, también se usan dominios falsos pero efectivos en sus ataques. Por ejemplo, un email que dice ser de Netflix, tal como “help@netflix-support.com”, puede parecer legítimo, no es necesariamente propiedad ni estar realmente asociado a esta compañía.

• Estafas de amor: las inteligencias artificiales se pueden usar para hacerse pasar por posibles parejas románticas, lo que lleva a las personas a creer que están en una relación online. Puede pedir dinero o información confidencial bajo falsos pretextos, buscando hacerse con documentos personales, direcciones e incluso datos bancarios.

• Estafas de tarjetas de felicitación: los chatbots se pueden programar para enviar mensajes automatizados que parecen ser de amigos o familiares, ofreciendo felicitaciones del Día de San Valentín o tarjetas virtuales. El mensaje puede contener un enlace malicioso que instala malware o infecta el dispositivo del destinatario.

• Amando todo de ti… pero no tus archivos adjuntos inusuales: un objetivo común del phishing es engañar al destinatario para que descargue y ejecute un archivo adjunto con malware en su ordenador. Como resultado, pueden tener archivos adjuntos inusuales o sospechosos. Por ejemplo, una supuesta factura de flores en un archivo comprimido ZIP o un documento adjunto de Microsoft Office que requiere que las macros estén habilitadas para ver su contenido. Si este es el caso, es probable que el correo electrónico y sus archivos adjuntos sean maliciosos.

• El “lenguaje” del amor: a menudo, los emails de phishing los escriben personas que no dominan el idioma de las víctimas. Esto significa que pueden contener errores gramaticales o incluso formaciones de palabras o frases incorrectas. Es poco probable que los textos reales de una organización legítima tengan este tipo de errores, por lo que pueden ser una señal de advertencia de un posible ataque. Otra señal reveladora para tener en cuenta es el tono o la voz incorrectos. Las empresas, los amigos o la familia, hablan y escriben de una cierta manera. Si suena demasiado formal o informal, forzado o extraño dado su remitente, podría ser un intento de phishing.

margaret ojalvo

Recibe noticias, análisis y contenido geek directo en tu bandeja.